VPNの匿名性についてインターネットで調べたことがある方ならば「5/9/14アイズ加盟国で運営されているVPNは避けるべき」という情報を目にしたことがあるはずです。

本記事では次のようなネットの情報が本当なのか分かりやすく解説していきます。

- アイズ加盟国で運営されているVPNサービスはデータ保持法が義務づけられていて身元特定につながるログを保存している

- アイズ加盟国で運営されているVPNは政府や捜査当局からの要請があればユーザーのデーターを引き渡す

- アイズ加盟国で運営されているVPNサービスはユーザーのデータに無断でアクセスできる

- アイズ加盟国で運営されているVPNサービスはユーザーのデータを共有している

本記事では「5/9/14アイズ加盟国」の総称として「アイズ加盟国」と表記します。

まずは結論から

「アイズ加盟国で運営されているVPNサービスはデータ保持が義務づけられていて、身元を特定できるログを保存している」という十把一絡げの説明は誤りです。

各国の国内法に基づく有効な手続き(令状・命令・通知等)があって、VPN事業者が実際に保有しているデータがあるときに限って開示が迫られます。同盟そのものは保持義務を作りません。

5/9/14アイズは「情報共有の同盟」であって法律ではありません。もっと言えばアイズ加盟国の諜報同盟はログ保存義務を直接定める法ではありません。

データ保持は各国の国内法・裁判例に左右されます。

つまり、VPNサービスの運営国がアイズ加盟国であったとしても自動的にデータを引き渡す、ということはありません。

疑問の核心:アイズ加盟国で運営されているVPNサービスを避けるべきか?

VPNサービスがアイズ加盟国で運営されているとしても「必ず避けるべき」とは言えません。

同盟は情報共有の枠組みであって、一律のログ保存義務や自動引き渡し義務を作る法律そのものではないからです。実務的には、法域(どこの国か)より、そのVPN事業者が実際に何を保持し、どれだけ検証されているか、の方が匿名性を左右します。

目安としては 「アイズ加盟国である点は減点要素にできるが、一次情報(監査・透明性・運用)でプラスを上回れるか」で評価する、が合理的です。

アイズ加盟国である点が減点要素となる理由やインターネットで解説されているアイズ加盟国の危険性についての詳しい解説は、次章からの解説をご覧ください。

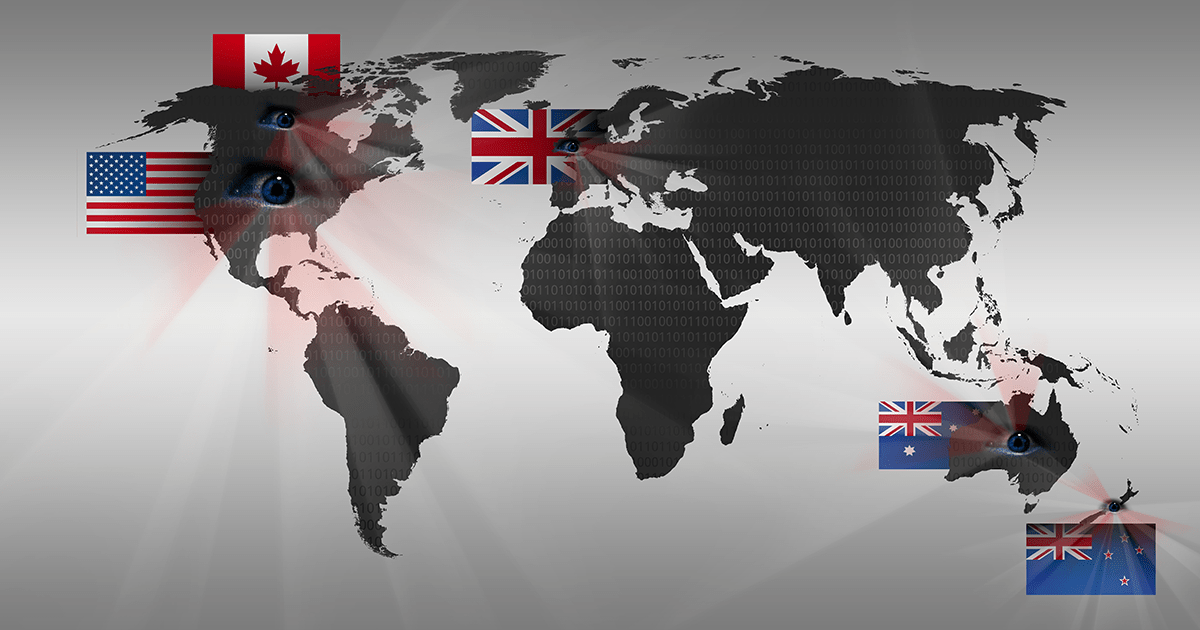

5/9/14アイズ加盟国とは?同盟の正体をまず押さえる

- 5アイズ(Five Eyes)

-

構成国は米国・英国・カナダ・オーストラリア・ニュージーランドで、第二次世界大戦後から続く諜報(特に通信傍受/SIGINT)の多国間協力同盟です。

同盟=条約や国内法ではないため、これ自体が一律のログ保存義務や「自動的なデータ引き渡し」を直接つくるわけではありません。

各国の国内法(令状・行政命令・保持通知 等)と二国間/多国間の法的枠組み(MLAT、CLOUD Act 協定 など)を通じて運用されます。

- 9アイズ(Nine Eyes)

-

構成国は5アイズ+デンマーク/フランス/オランダ/ノルウェーで、5アイズより一段広い情報共有の協力圏です。

こちらも国内法の適用+相互法的支援で成り立っています。

- 14アイズ(Fourteen Eyes / SIGINT Seniors Europe)

-

構成国は9アイズ+ドイツ/ベルギー/イタリア/スペイン/スウェーデンで、欧州域を中心にしたSIGINT連携の拡張です。これも法的な自動データ共有を直接規定するものではありません。

SIGINTはSignals Intelligence(シグナルインテリジェンス)」の略で、通信や電波、レーダーなどの信号を傍受・分析して情報を収集する諜報活動です。

「アイズ」は法律ではない(よくある誤解)

同盟=運用の枠組みであり、法的強制力は各国の国内法・国際協力手続きに依存します。

たとえば、米国ならCLOUD ActやSCA(令状・召喚状・秘匿命令)、英国ならInvestigatory Powers Act 2016(データ保持通知・技術的能力通知など)、豪州ならメタデータ2年保持制度といったそれぞれの国の法律がプロバイダに到達する具体的な経路です。

EU圏ではCJEU判例により無差別・包括的な一括データ保持は違法という大きな流れが確立しており、一口に「欧州=保存義務」とは言えない点も重要です。

CLOUD Actは、2018年に米国で制定された法律で、国際的な犯罪捜査のために米国のサービスプロバイダが保有するデータに強制的にアクセスするための司法手続きを定めており、米国の法執行機関が海外に保存されているデータにアクセスすることを可能にします。

Investigatory Powers Act 2016は2016年11月に成立したイギリスの法律で、電話・電子メール・携帯電話のメッセージ・インターネット閲覧履歴といった情報にアクセスする幅広い権限を警察や情報機関に付与しており、テロ対策を目的として立案されました。

なぜVPN選びで「アイズ」が話題になるのか

- 越境アクセスのしやすさ

-

アイズ加盟国の国々は相互の法的協力ルート(MLATやCLOUD Actの二国間協定など)が整っており、合法的にデータ請求を通しやすい傾向があります。

MLATは犯罪捜査のために他国と情報交換を行うための条約です。

- 保存・協力の制度が比較的手厚い国が含まれる

-

たとえば、英国の保持通知制度(対象は電気通信事業者で、VPNが含まれ得る余地はあるが通知次第)や豪州のメタデータ保持(主に電気通信事業者向けでVPNが一律で該当するとは限らない)があり、法域(どの国に本拠/実運用拠点があるか)をリスク評価の1要素として見る人が多い印象です。

一番重要なのは、そのVPNが実際に何を保持しているか(接続時刻や元IPと割当IPの紐づけ等)と、第三者監査・透明性・過去の対応実績です。

- 5/9/14アイズは情報共有の同盟であって法律ではない。

- VPNのリスクは「所在国」だけで決まらない。 実際の保持実態・第三者監査・透明性レポート・過去の捜査対応の開示が決定打となる。

- 法域は減点要素になり得る(越境取得の導線や保存制度が厚い国があるため)が、それだけで即NG判断は非合理。

アイズ加盟国で運営されているVPNサービスはデータ保持法が義務づけられていて身元特定につながるログを保存している?

結論から言うと「米国や欧州ではVPNの通信履歴の保存(データ保持)が義務化されている」という一律の話は誤りです。

実情は次のとおりです。

各国の実情

欧州(EU圏)について

EU全体に一律の通信データ一括保存を義務づけた「データ保持指令(2006/24/EC)」は、2014年にEU司法裁判所が違憲・無効と判断しました。以後、無差別・包括的な(general and indiscriminate)データ保持はEU法上許されないというのが基本線です。

さらに2016年(Tele2/Watson)や2020年(La Quadrature du Net/Privacy International)の判決で、一般的な一括保存は原則不可、ただし国家安全保障や重大犯罪に限った「厳密に限定された・対象を絞った保持」や一時的な「クイックフリーズ」等は条件付きで許容という整理が示されています。つまり「常時・網羅的に保存」はNGという方向が確立しています。

そのため、EU域内のVPN事業者に一律でログ保存義務が課されているわけではありません。各国が国内法で試みても、無差別保存はEU法違反になり得るため、裁判で差し止めや修正が繰り返されてきました。

イギリス(EU離脱後の英国)について

英国にはInvestigatory Powers Act 2016(IPA)があり、政府が通信事業者に「データ保持通知」を出して最長12か月の通信データ(誰が・いつ・どこから・どの手段で通信したか等のメタデータ)の保存を命じる枠組みがあります。

対象は「telecommunications operators(日本でいうところの電気通信事業者)」で、VPN等が対象となり得る余地もあります(実際に対象とするかは個別の通知次第)。

アメリカ合衆国について

連邦レベルで通信事業者やVPNに一律のデータ保持を義務づける包括法はありません。過去に義務化法案の試みはありましたが成立していません。法執行機関は令状・召喚状などの法的手続きに基づいて、事業者が任意に保持している記録を提出させる形が基本です。

実務上、米国のISPやサービスは業務目的で一定期間ログを自主的に保持しており、それが命令により開示されることはありますが、保持自体の全国一律義務はない、という位置づけです。

では「VPNの通信履歴」は保存されるのか?

- 欧州(EU圏)

-

無差別・包括的な保存義務はNG。

ただし重大犯罪や国家安全保障に関わる限定的・個別的な保存命令は理論上あり得ます。「常にログを保存せよ」という義務ではない点が重要です。

- イギリス

-

IPAの保持通知が出ればメタデータの保存が命じられる可能性があります(内容は通知で特定)。

- アメリカ合衆国

-

一律義務はないが、事業者が保有しているログは法的手続きで取得され得る、という運用です。

補足(よくある誤解)

アイズ加盟国の諜報同盟はログ保存義務を直接定める法ではありません。データ保持は各国の国内法・裁判例に左右されます。

「EUではVPNがログ保存を義務づけられている」という説明は、2014年の無効化以前の指令の記憶や、その後の各国法の動きが混同された情報であることが多いです。最新の裁判例は「無差別一括保存は不可」が基本です。

アイズ加盟国で運営されているVPNは政府や捜査当局からの要請があればユーザーのデーターを引き渡す?

アイズ加盟国で運営されているVPNサービスが必ずユーザーデータを渡す、ということはありません。

実際は 各国の国内法に基づく有効な法的手続き(令状・命令・通知)があるか、VPN事業者が実際に保有しているデータがあるか、に依存します。

5アイズという同盟そのものは法ではなく、引き渡し義務を直接つくる規範ではありません。

国ごとの枠組み

- アメリカ合衆国

-

一律のデータ保持義務はありません。

ただしCLOUD Actにより、米国法の及ぶプロバイダに対しては「保有・管理下」のデータを、保存場所が国外でも開示させられる仕組みが明確化されています(有効なSCA令状などが前提)。

黙秘(通知遅延・秘匿)命令(18 U.S.C. §2705)が付くこともあり、ユーザーが知らぬ間にデータが開示される可能性はゼロではありません。

- イギリス

-

Investigatory Powers Act 2016(IPA)で、広く「telecommunications operators(電気通信事業者)」に対し、以下の通知制度があります。VPN等が対象となり得る余地があり、個別の通知内容次第です。

- データ保持通知(Retention Notice)(一定の関連通信データの保存を命じ得る)

- 技術的能力通知(TCN)(協力能力の整備要求)

- オーストラリア

-

通信事業者に2年間のメタデータ保持を課す制度があります(対象データは法で定義)。

ただしVPNが対象事業者に含まれるかは文脈・事業形態次第で曖昧だった経緯があり、実務は解釈に左右されます。

- カナダ

-

裁判官/治安判事が発する提出命令などにより、事業者の保有する記録の提出を強制し得ます。

- ニュージーランド

-

TICSAは通信事業者に傍受可能性(interception capability)の確保等を課しますが、一般的な一律のデータ保持義務そのものを定める法律ではありません。

よくある誤解を整理

- 5アイズだから自動で相互提供される

-

実際は各国の法手続き(+二国間枠組みやMLAT/CLOUD Act協定)に基づきます。同盟自体が即時の自動引き渡し義務を生むわけではないです。

- 命令があれば存在しないログも保存して提出させられる

-

通常、命令が強制できるのは事業者が保有・管理するデータに限られます。ただし英国の保持通知のように今後の保存を命じる措置は制度上あり得ます。

- 通知が来れば利用者に知らせてもらえる

-

米国SCAでは裁判所の非開示命令が付き、当人に通知できない期間が設定されることがあります。

アイズ加盟国で運営されているVPNサービスはユーザーのデータに無断でアクセスできる?

アイズ加盟国で運営されているVPNサービス=政府が無断でVPNデータにアクセスでき、加盟国間で自由に共有される、というのは誤りです。

アイズ加盟国は諜報協力の同盟であって法律ではないため、アクセスは各国の国内法に基づく有効な手続きがある場合に限られ、かつVPN事業者が実際に保有しているデータにしか及びません。

知っておくべきこと

- 無断アクセスではなく、法的手続きベースで行われる

-

例として、米国のCLOUD Actは、米法の及ぶプロバイダが保有・管理下にあるデータを、保存場所が国外でも法的手続きで開示させうる枠組みです。

ただし保有していないデータを保存させるさせる規定ではありません。国際共有はMLATや二国間協定など法の手続きで行われます。

- 英国には保持通知などの制度がある

-

Investigatory Powers Act 2016は、広義の通信事業者にデータ保持通知(Retention Notice)を出し、最大12か月の通信関連メタデータ保存を命じ得ます。

ここでも通知=個別の法的措置であり、無断・自動ではありません。VPNが含まれるかは事業形態と通知の内容次第です。

- オーストラリアは2年間メタデータを保持する

- EUの流れは無差別一括保持は違法となっている

-

CJEU(EU司法裁)はTele2/WatsonやLa Quadrature du Netで、一般的・無差別なデータ一括保持を違法と判断しています。よって「欧州ではVPNサービスが常時ログを保存する」というのは誤りです。

重要なのはアイズ加盟国か否かよりログの保有実態

本当にログが無ければ、出すものがない

たとえば、Mullvadは2023年にスウェーデン警察の令状で捜索を受けましたが、顧客データを保有しておらず押収なしと公表しました。

PIAは米国の事件で特定に足るログを提出できなかった事例が報じられています(同社のノーログ主張の根拠として頻繁に引用されています)。

逆に、アイズ加盟国外でも厳しい保持義務が出ることがあります。たとえばインドのCERT-In指令などがあります。

つまり、運営国だけで安全/危険を二分することはできません。

CERT-In指令はインドの国家機関であるインドコンピュータ緊急対応チーム(CERT-In)がサイバーインシデント発生時に情報収集や対応を迅速に行うことを義務付けるもので、インシデント発生から6時間以内に当局に報告することが求められます。

誤解の整理

- ×「アイズ加盟=自動で覗ける/勝手に共有できる」

-

国内法による令状・命令・通知+事業者の保有データが前提。国際共有は条約や協定(MLAT/CLOUD Act協定など)で行われる。

- ×「命令が来たら“無いログ”も作って渡す」

-

通常は既に保有しているデータに限定(英国の保持通知のような将来保存を命じ得る制度は別概念)。

アイズ加盟国で運営されているVPNサービスの注意点

アイズ加盟国で運営されているVPNサービス=即NGではありませんが、減点要素になり得る合理的な理由はあります。

主な理由は次の5点です。

- 理由1:域外(海外)データにも及ぶ強い法的アクセス枠組みがある

-

米国の CLOUD Act は、米法の及ぶ事業者が自社の管理下にあるデータを保管場所が国外でも提出させ得る仕組みがあります。

さらに 米英データ・アクセス協定 により、英当局が米プロバイダへ直接法的請求を出せる道も整備されました(逆方向も)。

つまり、 国境を越えた取得が制度的に「やりやすい」と言えます。

- 理由2:将来の保存能力/協力能力を求める制度

-

英国 Investigatory Powers Act 2016 は次のように書かれています。

- データ保持通知(Retention Notice):関連通信データの最長12か月保存を命じ得る

- 技術的能力通知(TCN):令状執行のため協力能力の整備を義務付け得る

- 理由3:メタデータの網羅的保存を課す国が含まれる

-

オーストラリアは TIA法に基づき2年間の通信メタデータ保持を通信事業者へ義務化(定義は電気通信事業者で、どこまでを含むかは実務解釈に依存)しています。

これは匿名性評価で不利に働く可能性があります。

- 理由4:秘密保持命令が付きやすい

-

アメリカ合衆国の SCA 18 U.S.C. §2705(b) では、当局の要請について利用者へ通知を遅らせる/禁じる命令が発行されます(期間更新や長期化の実務も問題視されてきた)。

これは ユーザーが気づけないままデータが出るリスクとなります。

- 理由5:同盟間の合法的データ共有の導線が太い

-

アイズは同盟=法律ではないものの、MLATやCLOUD Actの二国間協定で相互取得を高速化する制度が整備・活用されがち。

そのため、 越境取得のハードルが低い傾向があります。

誤解してはいけない点

いずれも有効な法的手続きが前提で、VPN事業者が保有しているデータに限ります(英国の保持通知のように将来保存を命じる別制度はある)。

本当にログを保有していないならば出せるものは限定されため、ノーログポリシーが実証されている場合はそちらを重視する方が良いと言えます。

実務的な受け止め(だから“減点”止まり)

なぜ「VPNサービスを選ぶ際に減点となる」のか、それは上記の理由1~5のとおり、法的アクセスの到達範囲・秘密性・保存要求が相対的に強い/整備されているため、匿名性リスクが高くなり得るからです。

しかし、それらは決定打とはなりません。VPN事業者側での対応によって評価が変わるからです。

- ノーログポリシーの実証

- RAM-only/イミュータブル化によるサーバー運営

- 第三者機関によるノーログ監査+透明性レポート

これらが徹底されていれば、開示可能なデータ自体が乏しいと判断でき、実効リスクは抑えられます。

各VPNサービスの対応について

ここで、各VPNサービスの対応状態についてまとまましょう。以下の表は各VPNサービスの法域と監査状況についてまとめたものです。

| サービス | 本拠地/法域 | 監査・透明性(代表例) |

|---|---|---|

| Private Internet Access (PIA) | 米国 | Deloitteによるノーログ監査(2024) (privateinternetaccess.com) |

| Surfshark | オランダ | ノーログ方針と3プラン(Starter/One/One+)明記(Surfshark) |

| CyberGhost | ルーマニア | Deloitteがノーログ監査(2022)。四半期の透明性レポート(CyberGhost VPN) |

| AzireVPN | スウェーデン | 透明性レポート/ワラントカナリアを公表(AzireVPN) |

| hide.me | マレーシア | ゼロログ主張と無料プランの併用(hide.me VPN) |

| Proton VPN | スイス | Securitumによる4年連続ノーログ監査(最新2025/9更新)/会社としてSOC2 Type IIも取得(Proton VPN) |

| NordVPN | パナマ | Deloitteによる5回目のノーログ監査(2024/2025告知)(NordVPN) |

| AirVPN | イタリア | 技術方針の公開が手厚い(第三者監査の公表は未確認) |

| MULLVAD | スウェーデン | Cure53によるインフラ監査(2024)/2023年の家宅捜索でも顧客データなしを公表(Mullvad VPN) |

| ExpressVPN | 英領バージン諸島 | KPMGが2025年もプライバシー/TrustedServerを監査(ExpressVPN) |

表の補足と読み解き方

- 「本拠地=自動的にデータ引き渡し」ではない

-

いずれの国でも、有効な法的手続きがあり、かつ事業者が保持しているデータが存在する場合に限り開示対象になります。無差別な恒常ログの一律保存義務は多くの国で存在しません(英国には保持通知制度、米国にはCLOUD Act などはありますが「保有データ」に限られます)。

- 監査の有無・回数・範囲は評価の対象

-

以下のVPNサービスは第三者監査の公開が明確でノーログポリシーが信用できます。

まとめ:重要なのは運営国ではなくノーログポリシーの実証

インターネットのブログ記事などで解説されている「アイズ加盟国で運営されているVPN=危険」は誤解や誤った解釈が多く含まれています。

何度も書いているとおり、アイズ加盟国で運営されているからといってユーザーの通信履歴を勝手に保存したり加盟国間で共有するといったことはありません。

確かにアイズ加盟国で運営されている場合は国外のVPNサービスであっても開示請求を容易に出すことができますが、そもそもVPNサービス事業者側でログを保存していない場合は提供するものがありません。

PIAやMULLVADの例のとおり、仮に司法機関や捜査機関からの要請であってもログを保存していない場合は「ログはありません」という回答で終わります。

つまり、VPNサービスで注目するべきはアイズ加盟国で運営されているか?という点ではなくノーログポリシーの実証性です。

匿名VPNを選ぶときは最低でもノーログポリシーが外部機関によって実証されていること、更に信頼性を求める場合はノーログポリシーが実証された経験があること、に注目するべきです。

つまり、次のようなVPNサービスを選ぶことが匿名性を高めることになるでしょう。

| サービス | 本拠地/法域 | 監査・透明性(代表例) |

|---|---|---|

| Private Internet Access (PIA) | 米国 | Deloitteによるノーログ監査(2024) (privateinternetaccess.com) |

| CyberGhost | ルーマニア | Deloitteがノーログ監査(2022)。四半期の透明性レポート(CyberGhost VPN) |

| NordVPN | パナマ | Deloitteによる5回目のノーログ監査(2024/2025告知)(NordVPN) |

| MULLVAD | スウェーデン | Cure53によるインフラ監査(2024)/2023年の家宅捜索でも顧客データなしを公表(Mullvad VPN) |

| ExpressVPN | 英領バージン諸島 | KPMGが2025年もプライバシー/TrustedServerを監査(ExpressVPN) |

おすすめのVPNサービスについては、以下の記事も併せてご覧ください。

また、ノーログポリシーについて正しく理解し匿名性を高めるためのヒントを解説した次の記事も併せてご覧になることを強くおすすめします。

コメント